Todo mundo sabe o que é uma senha. Mas não podemos dizer o mesmo da autenticação de dois fatores ou das chaves de acesso, o que é uma pena, porque esses dois recursos de segurança aumentam drasticamente a segurança de suas contas online.

Usar ambos é na verdade sua melhor aposta, mas quando usar um em vez do outro pode ser confuso. Se você não sabe muito sobre 2FA ou chaves de acesso ou não tem certeza do que é melhor, este guia deve esclarecer isso.

O que é 2FA?

A autenticação de dois fatores é uma segunda camada de segurança que você adiciona a uma conta – pense nela como outra fechadura de porta. Para fazer login com sucesso, você deve verificar-se uma segunda vez.

Tradicionalmente, uma senha (seu primeiro “fator”) é algo que você conhece. Seu segundo “fator” é algo que você possui (como um telefone ou uma chave de segurança) ou algo que você é (como uma impressão digital). Os métodos de autenticação de dois fatores incluem códigos de uso único enviados por mensagem de texto ou gerados por um aplicativo, notificações push via aplicativo de telefone e uma chave de segurança de hardware (por exemplo, uma YubiKey).

Alaina Yee / Fundição

Nem todas as formas de 2FA são igualmente seguras. Os códigos de mensagens de texto são os mais fracos devido às deficiências de segurança do SMS e da portabilidade da linha de telefonia móvel. (Por exemplo, mensagens de texto podem ser interceptadas por meio de ataques SS7, enquanto um conector SIM pode roubar seu número de telefone debaixo do seu nariz.) As chaves de segurança de hardware são as mais fortes. Um invasor precisaria de acesso físico ao dongle para usá-lo.

O que é uma chave de acesso?

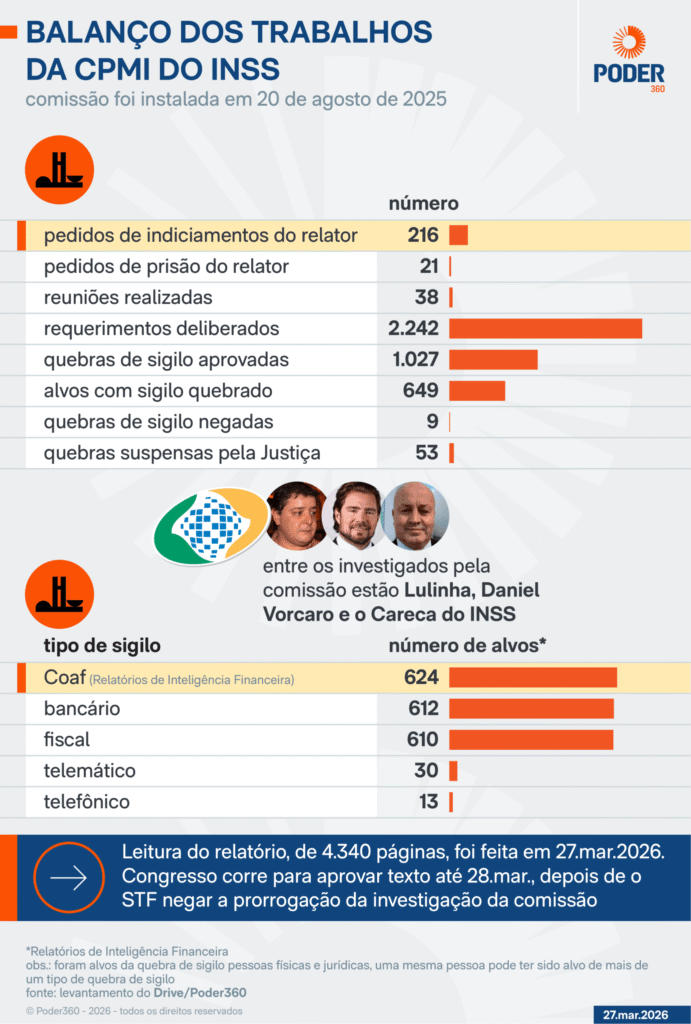

Uma chave de acesso é na verdade um conjunto de chaves de criptografia usadas para autenticação de conta. É uma forma de criptografia assimétrica (também conhecida como criptografia de chave pública) baseada no padrão WebAuthn. A criação de uma chave de acesso gera um par de chaves pública-privada exclusivo, vinculado ao dispositivo e ao site para o qual foi criado. O site armazena a chave pública. Você mantém a chave privada, que sempre permanece secreta – embora faça parte do processo de autenticação, ela nunca é compartilhada diretamente. Também não pode ser derivado da chave pública.

Você pode armazenar uma chave de acesso de diversas maneiras. Para maior comodidade, salve-os em um gerenciador de senhas baseado em nuvem. Esse serviço pode ser integrado à sua conta do Google ou Microsoft, ou de uma empresa independente como Bitwarden ou Dashlane. Para maior segurança, salve-os em um dispositivo específico, como seu PC com Windows (não em sua conta da Microsoft) ou em uma chave de segurança de hardware.

PCWorld

Você pode criar mais de uma chave de acesso por conta. Embora cada um seja único, eles ainda servem como backups um do outro – no sentido de que, se você perder um, ainda poderá fazer login com outro. Criar mais de uma chave de acesso para armazenar em dispositivos diferentes é inteligente, porque você pode perder um telefone ou uma chave de segurança, ou ter seu laptop roubado. E recentemente, o grupo por trás das chaves de acesso (a FIDO Alliance) habilitou o suporte para transferências de chaves de acesso – portanto, se for suportado por seus gerenciadores de senhas, você poderá mover-se entre ecossistemas ou serviços sem complicações.

(Atualmente, apenas alguns gerenciadores de senhas oferecem suporte à portabilidade de chaves de acesso, sendo a Apple o maior participante. Mas a lista continua a se expandir.)

Para usar uma chave de acesso, você deve primeiro iniciar uma solicitação de autenticação no site em que está fazendo login. (Basicamente, escolha a opção de fazer login com uma chave de acesso.) Em seguida, você usará dados biométricos, como sua impressão digital ou um PIN, para autorizar o uso de sua chave de acesso. Os especialistas em segurança consideram a biometria mais segura, mas os especialistas em privacidade aconselham um PIN em determinadas circunstâncias. (Por exemplo, nos Estados Unidos, o governo não pode obrigar você a compartilhar um PIN, mas os dados biométricos não são protegidos da mesma forma.)

Então, o que é melhor?

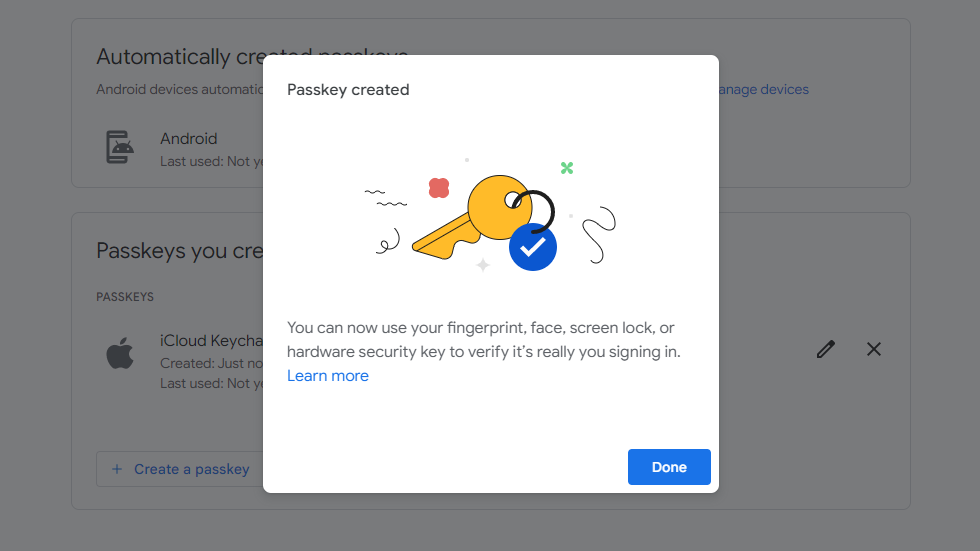

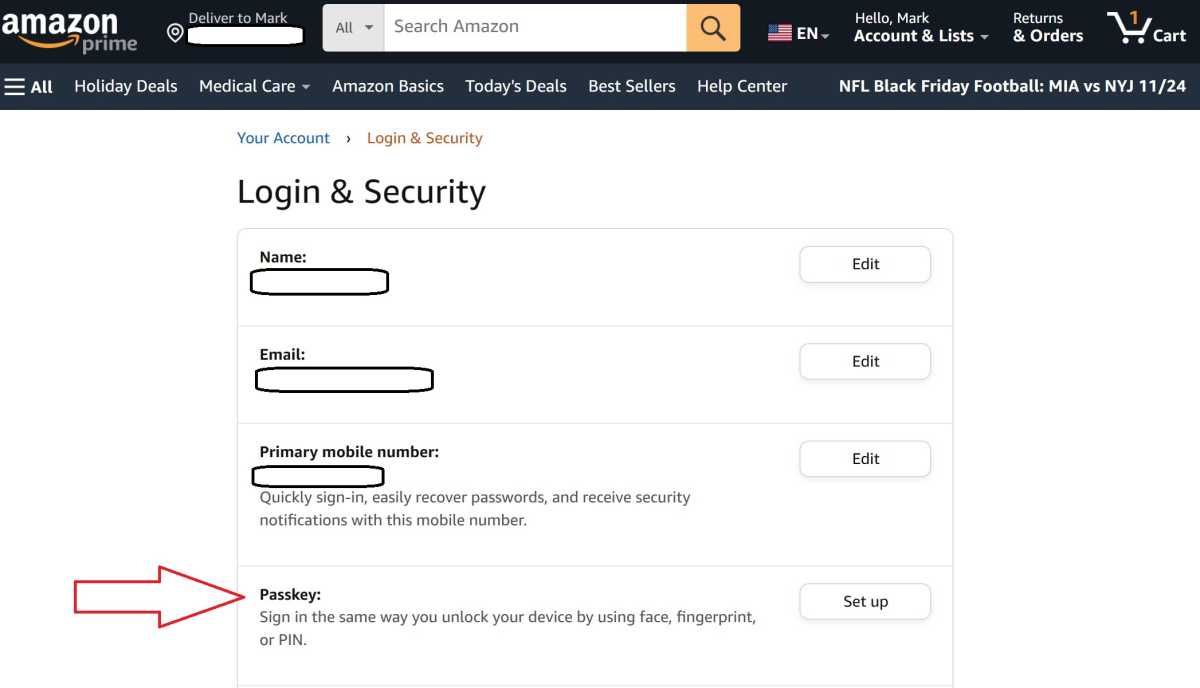

Curiosidade sobre chaves de acesso e 2FA – elas não são mutuamente exclusivas! Um site ou aplicativo pode permitir que você habilite 2FA além de uma chave de acesso para login. No entanto, você não encontrará muito essa combinação, pelo menos por enquanto. (A Amazon é o único site importante que vi que ainda solicita códigos 2FA após usar uma chave de acesso.)

Mark Hachman/IDG

Por que? Uma chave de acesso é inerentemente mais segura do que uma senha, pois não pode ser roubada ou compartilhada facilmente como as senhas. Ele também combina informações que você possui (uma chave de criptografia privada) e algo que você é ou conhece (biometria ou PIN). A autenticação de dois fatores torna-se menos necessária para proteger contra phishing, preenchimento de credenciais e outros ataques comuns que dependem de senhas fracas ou comprometidas.

Portanto, nosso confronto aqui é mais sobre quando é melhor usar um ou outro – se você tiver escolha.

2FA vs chaves de acesso: conveniência

Você pode tornar o 2FA bastante simples – meu truque favorito para isso é usar uma chave de segurança de hardware e deixá-la conectada ao seu PC. Sempre que você precisar se autenticar para 2FA, basta tocar na tecla.

Enquanto isso, uma chave de acesso funciona em todos os dispositivos sem configurações ou compras extras, desde que você esteja inscrito em um serviço gratuito de armazenamento em nuvem. Uma conta da Microsoft será a maneira mais fácil de começar para usuários de PC, mas uma conta do Google, Apple ou mesmo Bitwarden também funciona muito bem.

Em última análise, o que é melhor para você será baseado na preferência pessoal. Mas para a maioria das pessoas, a vitória vai para as chaves de acesso, pois são baratas (gratuitas!) E fáceis de configurar e usar.

Ganhador: Chaves de acesso

2FA vs chave de acesso: segurança

Primeiro, para não perdermos de vista o panorama geral – qualquer forma de autenticação de dois fatores é melhor do que nenhuma 2FA.

Dito isto, o 2FA é tão seguro quanto o método que você escolher. Conforme mencionado acima, as mensagens de texto (SMS) têm pontos fracos que podem ser explorados. As notificações push são um pouco melhores, mas também podem ser comprometidas por hackers. Se um malfeitor souber sua senha, ele poderá tentar ataques de fadiga de MFA para entrar em sua conta – ou seja, enviar spam para você com o uso bem-sucedido de senha, esperando que você aprove acidentalmente uma solicitação de notificação push 2FA durante o dilúvio.

Recomendo começar com códigos únicos gerados pelo aplicativo, pois eles não podem ser facilmente comprometidos ou atacados. Mas eles ainda são vulneráveis a ataques de phishing, onde um invasor pode roubar seu código 2FA depois de inseri-lo em um site falso que ele controla. (Esse mesmo tipo de ataque conseguiu enganar um guru da segurança no início deste ano.)

O método mais forte de 2FA é um token de segurança de hardware, que requer toque humano para funcionar – e é criptografado de uma forma que não é facilmente comprometida. Um invasor precisaria de acesso físico para usar essa chave de segurança.

Enquanto isso, para as chaves de acesso, seu par de chaves de criptografia teoricamente não pode ser quebrado pelos computadores atuais. No entanto, armazená-los em um gerenciador de senhas baseado em nuvem apresenta um risco teórico. Se essa conta for comprometida, suas chaves de acesso poderão ser usadas na Web pelo invasor ou transferidas para outro serviço que você não controla.

Então, na minha opinião, esse confronto direto resulta em empate. Ambos os métodos melhoram muito a segurança à sua maneira, mas não podem ser comparados diretamente. Além disso, nem todos os sites suportam autenticação de dois fatores e chaves de acesso, então você pode não ter escolha. Penso nelas mais como opções de segurança complementares, em vez de concorrentes frente a frente.

Dito isso, se você não usar senhas fortes e também nunca ativar o 2FA, as chaves de acesso sempre vencerão.

Ganhador: Empate

2FA vs chave de acesso: preço

As chaves são gratuitas. As maneiras como você os armazena podem não ser. (Talvez você goste mais de chaves de segurança de hardware.)

Muitas formas de 2FA também são gratuitas. Mas, novamente, a forma como você os aborda pode exigir dispositivos extras. Por exemplo, conheço pessoas que mantêm uma segunda linha de celular barata, usada exclusivamente para códigos de texto 2FA. (Alguns bancos não oferecem outros métodos de 2FA.) Eles nunca compartilham o número, portanto, ele não pode ser associado a eles publicamente e, portanto, minimiza o risco de um ataque de roubo de SIM bem-sucedido.

Mas pagar para usar qualquer um deles é opcional, mesmo se você não tiver um smartphone.

Minha opinião? Para cada pessoa, o vencedor se resume às formas de 2FA disponíveis para você, sua opinião sobre segurança versus conveniência e os recursos de segurança suportados pelos sites e aplicativos que você usa. Além disso, como você está paranóico em relação à perda de suas formas primárias e secundárias de 2FA ou do(s) dispositivo(s) com chaves de acesso armazenadas neles.

Mas, de modo geral, acho que é um empate – a conveniência e a segurança desempenharão papéis maiores no que você escolher.

Ganhador: Empate

Fonte: PC World